L'authentification forte

Technologies

Les technologies que nous allons voir utilisent du matériel portable (Token) de stockage dinformation personnalisée. Cette dernière sert à valider ou pas lauthentification de la personne.

OTP

Le principe de lOTP (One Time Password) repose sur les mots de passe à usage unique. Lutilisateur ne peut utiliser le même mot de passe plus dune fois et dispose dun temps limité avant lexpiration de celui-ci.

OTP combine le facteur matériel avec le facteur mémoriel (mot de passe et/ou code PIN de dévérouillage du token) pour générer un code OTP.

Les tokens qui nécessitent le dévérouiilage disposent dun clavier permettant de saisir le code PIN.

Il existe deux familles OTP:

OTP Asynchrone :

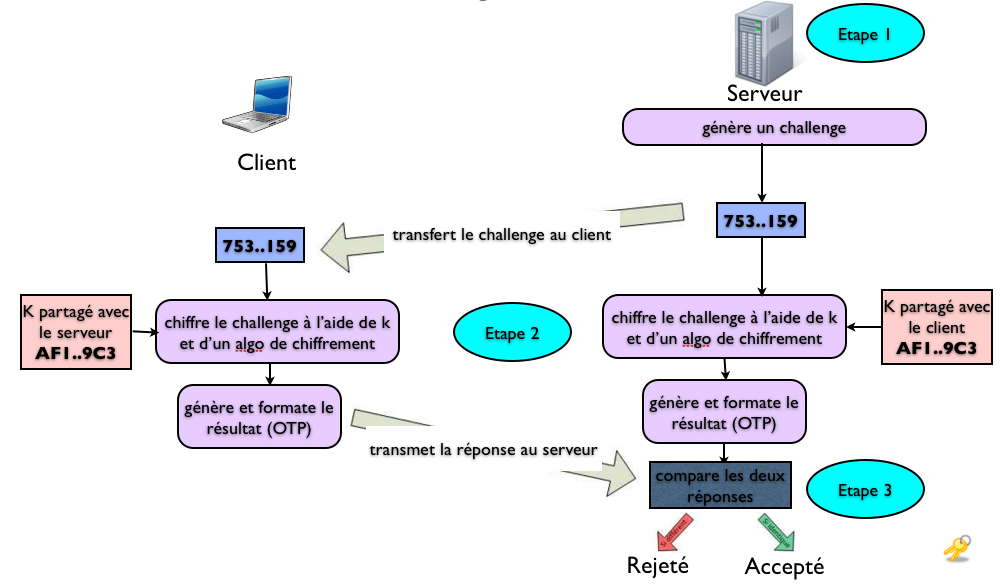

Un exemple dOTP asynchrone est lauthentification par challenge/Response. Le processus dauthentification ne recquiert aucune synchronisation entre le serveur et le client. Tout repose sur un challenge échangé entre les deux parties.

Outre le challenge, le serveur et le client doivent utiliser le même algorithme de chiffrement (principe de la clé symétrique); cest ici linformation personnalisée. Cependant, il suffit de sapproprier de sa clé symétrique et dintercepter le challenge pour pouvoir authentifier à la place du client légitime.

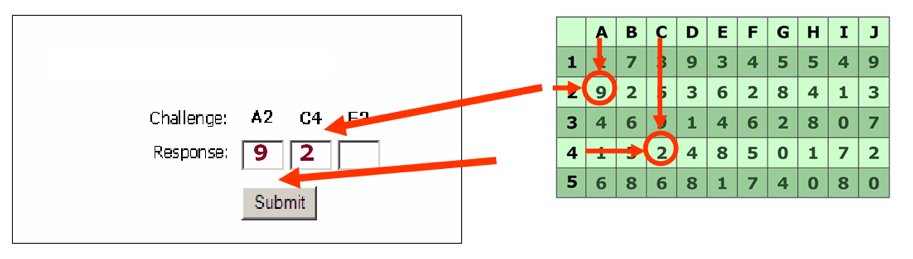

Un exemple dalgorithme de chiffrement : carte matricielle

OTP Synchrone :

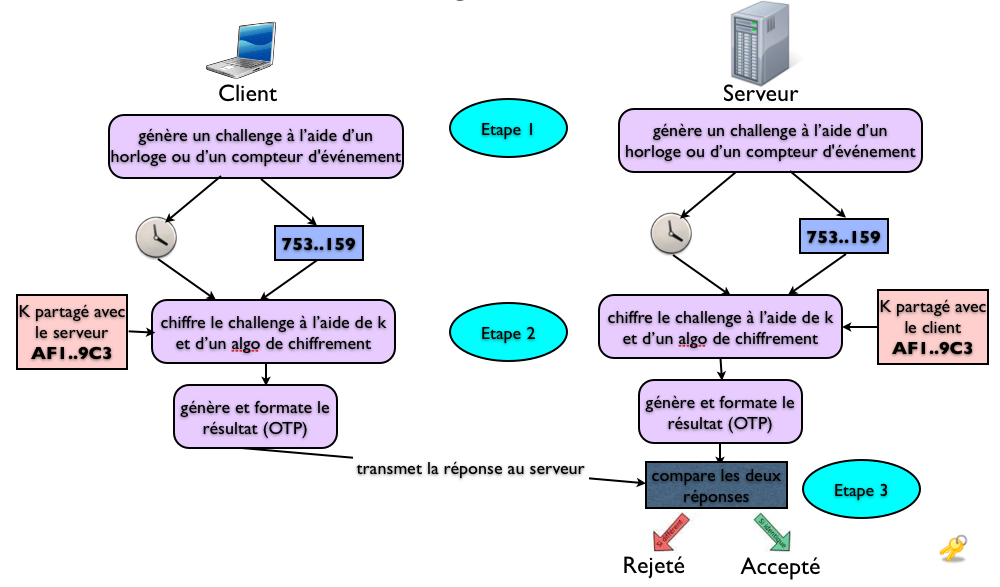

Par opposition à lOTP asynchrone, le client et le serveur doivent rester synchronisés. Lélément de synchronisation peut être soit le temps, soit un compteur dévenement, soit les deux à la fois. En plus, comme dans OTP sychrone, les deux parties partage la même clé symétrique. Par conséquent lattaque devient plus complexe puisque linformation personnalisée est double.

Linconvénient de cette technique est les problèmes liés à la synchronisation entre le client et le serveur.

- désynchronisation temporelle : différence dhorloge.

- désynchronisation événementielle: suite à une génération de code OTP non soumise au serveur, le compteur du client se désynchronise de celui du serveur. Pour résoudre ce problème, on introduit de linformation dans le code OTP généré afin de resynchroniser le compteur du serveur.

OTP basé sur SMS :

Une autre solution OTP qui utilise le téléphone portable comme Token. L'utilisateur reçoit le code OTP par sms qu'il devra s'en servir dans un temps imparti.

Certificat PKI

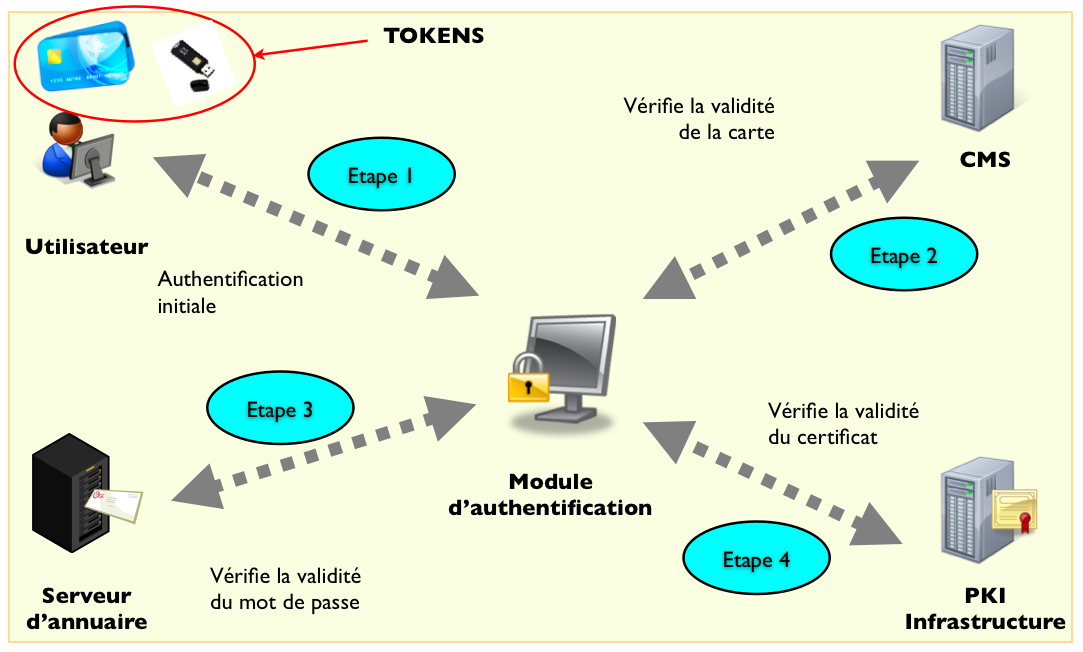

Une technologie qui fait appel au certificat X.509, avec ou sans mot de passe, pour authentifier. Le certificat, généré à partir d'un PKI (Public Key Infrastructure) - en français, Infrastructure à Clé Publique - est stocké dans une carte à puce qui sera propre à chaque utilisateur. Voici les différentes parties qui composent l'architecture de cette technologie.

PKI

Le PKI est un ensemble de composants qui gère le cycle de vie des certificats numériques. Il est composé de trois autorités:

- Autorité d'enregistrement (AE) : elle vérifie l'identité des utilisateurs lors d'une demande d'authentification et suit les demandes d'enregistrement.

- Autorité de certification (AC) : elle crée les certificats et signe les listes de révocation.

- Autorité de dépot (AD) : elle conserve les certificats pour des fins de recouvrement

CMS (Card Management System)

En français, Système de Gestion de Carte, le CMS offre les fonctions suivantes:

- Création des carte à puce et association avec le certificat.

- Déblockage en local ou à distance de code PIN perdu.

- Mise en liste noire de carte à puce en cas de perte.

Serveur d'annuaire

Il regroupe l'ensemble des informations sur l'utilisateur, y compris son mot de passe (Open LDAP, Active Directory, etc.).

En plus de l'authentification, cette technologie offre les services que procure le certificat; à savoir la signature des messages électroniques envoyés et le décryptage des messages reçus.

Badge RFID

Aussi appelés authentification sans contact, les badges RFID utilisent la technique de la radio fréquence (voici un exposé sur RFID). L'identification par RFID couplée avec un mot de passe permet davoir une authentification forte.

Biométrie

La biométrie est en pleine croissance et tend à s'associer à la carte à puce. Elle est considérée come une technologie sûre et présente de nombreux avantages: ils suppriment les risques liés au vol, à la duplication et à la perte que l'on retrouvent sur les autres systèmes. Cependant, malgrès ses avantages, elle reste peu appréciée par les utilisateurs puisqu'elle fait appel aux empreintes humaines.

Excepté OTP, toutes les technologies présentées assurent la non-répudiation. En revanche OTP est la seule parmi elles qui peut assurer la portabilité.